2010年1月9日 星期六

碼書心得

從瑪麗女王的故事開始延伸到現代

其中還將破解密碼的過程與方法詳細的說明

不過如果能用條列式的寫法來說明步驟的話…

我覺得應該會更容易了解(可能是我比較習慣看這樣的…

從這本書中得到很多密碼學的東西!!!

不只是各個密碼的時代背景、源起以及如何加密還是被破解…

更可以從瑪麗女王的故事中得知密碼強度不足反而比不加密還更糟

而且也從當中的很多故事了解到「科寇夫原則」的重要性像是畢爾密碼

甚至是奇謎機也都是需要取得作為錀匙的密碼簿才得以破解的

另外也深刻體會到密碼真的在戰爭中扮演很關鍵的角色

密碼的研究不斷的在推陳出新…

從傳統的移位法與替代法到奇謎機、RSA,甚至還出現了量子密碼

但是密碼分析家也不甘勢弱的一層層破解(雖然總是多花了好幾倍的時間…

不過目前的局勢是編碼者勝利,但是想必解碼者也不會放棄

隨著資訊的進步,編碼與解碼的戰爭還會不停的打下去吧!!!

2010年1月6日 星期三

論文心得

這份論文雖說是提出一個新的圖像隱藏的方法

但是開始的鋪成很多,真正提到的只有一小段=。=

(不知道是不是寫論文都要這樣…)

一開始說明了密碼學跟隱藏學的異同與隱藏學的原理

(這個想必修了這門課的應該都知道吧!!)

接者介紹了一些隱藏學的技術:

1、Text-Based Steganography

這裡有一點我不是很了…

它說將text轉成其他格式像是html或pdf等等,也算是此種隱藏方法之一

可是用這種作法有時候檔案內容還是可讀的不是嗎?

這樣還算隱藏嗎?還是只是強度不夠的隱藏?

不過此種技術還是比較著重於更改檔案內容或將原本的內容生成另一版可讀的內容

2、Audio Steganography

這裡就很簡單的說明是利用人類的聽覺系統(HAS)來做的

其隱藏的技術跟圖像隱藏還蠻相似的

3、Steganography in OSI Network Model

看到這段,還蠻驚訝的…沒想到能藏的地方還真多0。0

因為這裡寫說在OSI的任一層都可以藏資料

像是可以利用IP的檔頭或Type of service field中沒用到的bits建立covert channel

不過可能是網路學程修太少,幾乎都不太懂其中意義,疑問很多…

當中最大的問題是:完全無法想像是怎麼實作的…

4、Image Steganography

這裡提到的一些技術都是老師上課有講到的…

像是藏在LSB或是調色盤的索引值,以及DCT係數的方法來藏…等等

介紹完技術後,將有提到的圖像隱藏技術針對透明性、偵測性、容量等特性做了比較

另外也比較了一些隱藏工具之間的屬性

最後才用了大概一頁的篇幅講了他們所提出的一種新的圖像隱藏技術

(全部也才四頁,前面兩頁卻只是在鋪路…囧)

而這種技術是將機密資訊隱藏在隨機兩個像素的距離上,

若是這個距離值是在特定範圍內就代表有藏資訊。

這個技術的優點在於失真率下降、安全性高及高容量

閱讀論文是大學以來的第一次體驗…

在看的時候…真的是分開看可能還看得懂,但是串起來卻不太了解到底在講什麼

而且又是講比較專業的東西,所以比較花時間在理解。

看完後雖然有些地方還是有看沒懂,不過真的是有多長了一些知識!!!

2009年11月12日 星期四

S-Tools (調色盤比較)

2009年11月10日 星期二

A New Image Steganography Technique (摘要翻譯)

Various image steganography techniques have been proposed.

摘要:

多種圖像偽裝技術已被提出。

2009年11月5日 星期四

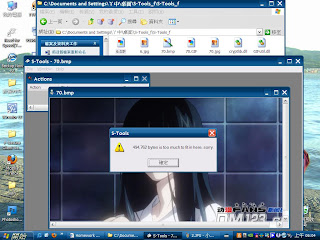

S-Tools

一開始我就用小圖來藏大圖!!!

在要將圖隱藏時,需要輸入密碼及選擇加密方式,但是也不知道要用哪一種方式就直接用預設...

隱藏完之後會出現一張hidden的圖

與原圖比較後,可以明顯看出顏色有差異,可能是我藏的圖比原圖還大的原因...

對hidden圖點右鍵選reveal,就會跳出被隱藏的檔案視窗,可直接點右鍵儲存

試完小圖藏大圖後,接著就嘗試以大圖藏小圖

原以為會跟先前試的結果差不多,但是卻發生隱藏檔太大的ERROR...

這讓我很納悶,從常理來想這樣應該OK的呀...

所以我看了兩個圖的Properties,發現小圖的Memory usage反而比較大

也不知道是圖檔類型不一樣所造成的,還是顏色像素多寡的因素...

不過重點是我也不確定這就是造成ERROR的原因=.=

2009年10月14日 星期三

A New Image Steganography Technique

Comput. Sci. Dept., King Saud Univ., Riyadh

This paper appears in: Wireless Communications, Networking and Mobile Computing, 2008. WiCOM '08. 4th International Conference on

Publication Date: 12-14 Oct. 2008

On page(s): 1 - 4

Location: Dalian

ISBN: 978-1-4244-2107-7

Digital Object Identifier: 10.1109/WiCom.2008.2918

Current Version Published: 2008-11-18

Abstract:

Various image steganography techniques have been proposed. In this paper, we investigate diverse steganography techniques and tools. We state a set of criteria to analyze and evaluate the strengths and weaknesses of the presented techniques. We propose a more robust steganography technique that takes advantages of the strengths and avoids the limitations.

連結文章